Was ist digitale Rechteverwaltung?

Zuletzt aktualisiert

9. März

2026

Von

Steffin Abraham

Dauer

x

min

Veröffentlicht am

16. Juni 2023

Von

Marvellous Aham-adi

Moderne Technologie hat die digitale Piraterie sehr viel einfacher gemacht. Mit ein paar Mausklicks können Menschen digitale Inhalte aus dem Internet herunterladen und sie dann nach Belieben bearbeiten und nutzen - oft ohne die Erlaubnis des Eigentümers. So laden beispielsweise allein in Frankreich fast 12 Millionen Menschen illegal Videos herunter und streamen sie.

Die digitale Piraterie ist ein so bedeutendes Problem, dass die Motion Picture Association (MPA) berichtet, dass der US-Wirtschaft jährlich bis zu 29 Milliarden Dollar allein durch Online-Fernseh- und Filmpiraterie verloren gehen. Auch Softwareunternehmen verlieren jährlich fast 359 Milliarden Dollar durch nicht lizenzierte oder gefälschte Software.

Nicht nur die Regierung und Unternehmen leiden unter Piraterie. Allein in der Musikindustrie verlieren jährlich 70.000 Menschen ihren Arbeitsplatz aufgrund der durch Musikpiraterie verursachten Einnahmeverluste.

Auch das Kundenerlebnis wird beeinträchtigt. Das liegt daran, dass die raubkopierten Inhalte in der Regel nicht denselben Standard und dieselbe Qualität aufweisen wie die Originalinhalte. So erhält nicht nur der Kunde nicht den vollen Wert, sondern auch der Eigentümer der Originalinhalte kann einen schlechten Ruf bekommen.

An dieser Stelle kommt die digitale Rechteverwaltung ins Spiel. Sie bietet Unternehmen und Urhebern eine Lösung für den Schutz ihrer digitalen Inhalte. In diesem Artikel erfahren Sie alles, was Sie über die digitale Rechteverwaltung wissen müssen.

Fangen wir an.

Was ist digitale Rechteverwaltung?

Digital Rights Management (DRM) ist ein Verfahren zum Schutz und zur Einschränkung der Nutzung von urheberrechtlich geschützten digitalen Inhalten. DRM nutzt eine Vielzahl von Methoden und Technologien, um zu kontrollieren, wie digitale Inhalte online genutzt, bearbeitet und weitergegeben werden.

Beispiele für Assets, die durch digitale Rechteverwaltung geschützt werden können, sind:

- Urheberrechtlich geschützte Medieninhalte wie Bilder, Videos und Audio.

- Geistiges Eigentum wie Patente, Produktpläne, Marken und Geschäftsgeheimnisse.

- Vertrauliche Dokumente wie Finanzunterlagen oder Vertragsdokumente. Auch lizenzierte Dokumente wie E-Books und digitale Abonnements können durch DRM geschützt werden.

- Urheberrechtlich geschützte Software wie Betriebssysteme und Anwendungen.

Dies sind einige Beispiele für die Werte, die mit DRM-Tools geschützt werden sollen.

Digitale Rechteverwaltung kann auch als technologische Schutzmaßnahmen( Technological Protection Measures (TPM)) bezeichnet werden. Und es gibt zwei Arten von TPM:

- Maßnahmen zur Zugangskontrolle, die Unbefugten den Zugang zu einem Werk verwehren, und

- Kopierkontrollmaßnahmen, die die Nutzung des Werks einschränken.

Wie die Verwaltung digitaler Rechte funktioniert

Digitale Assets sind durch Urheberrechtsgesetze geschützt. Das bedeutet aber nicht, dass sie automatisch vor illegaler Nutzung geschützt sind, denn die meisten Menschen halten sich nicht an diese Gesetze. Die Überwachung des Internets, um festzustellen, wer Ihre Inhalte illegal nutzt, kann sehr zeitaufwändig und schwierig sein. Mit einem DRM-Tool können Sie Ihre digitalen Inhalte problemlos vor Diebstahl schützen.

DRM-Tools verwenden Verschlüsselungen und Einschränkungen, um den Zugang zu digitalen Inhalten oder deren Nutzung einzuschränken. Zu diesen Einschränkungen gehören:

- Passwortschutz: Dies ist eine einfache, aber wirksame Methode zum Schutz digitaler Dateien. Benutzer müssen das festgelegte Passwort eingeben, bevor sie auf die Datei zugreifen können.

- Kopierschutz: Diese Einschränkung erlaubt es einem Nutzer, einen Inhalt nur auf dem Kanal anzusehen oder zu konsumieren, auf dem er freigegeben wurde. Der DRM verhindert, dass der Nutzer eine Kopie anfertigt. Wenn Sie zum Beispiel diese Art von DRM auf Ihrer Website implementieren, können die Nutzer keine Bilder speichern, Texte kopieren oder Screenshots erstellen.

- Prävention von Kopien: Dies ist dem Kopierschutz ähnlich. Der einzige Unterschied besteht darin, dass der Benutzer nur dann Kopien anfertigen darf, wenn bestimmte Bedingungen erfüllt sind oder wenn er Ihren Bedingungen zustimmt. Zum Beispiel darf ein Benutzer nur dann Kopien anfertigen, wenn er zugestimmt hat, diese nicht kommerziell zu verkaufen. Sie können sogar Verfallsdaten für Ihre Inhalte oder Öffnungsbeschränkungen festlegen, d. h. wie oft ein Nutzer Inhalte öffnen oder ansehen kann.

- Wasserzeichen: Ein DRM kann Wasserzeichen zu Ihren Fotos, Videos und GIFs hinzufügen. Die Nutzer können diese Inhalte zwar herunterladen, aber nicht für kommerzielle Zwecke verwenden.

- Gerätekontrolle: Diese Einschränkungen stellen sicher, dass Dateien nur auf zugelassenen Geräten geöffnet werden. Sie können sogar den Zugriff auf Ihre Inhalte auf der Grundlage des Standorts und der IP-Adresse des Nutzers einschränken.

Vorteile der digitalen Rechteverwaltung

Einige der Vorteile der digitalen Rechteverwaltung wurden bereits im vorherigen Abschnitt erläutert. Werfen wir nun einen Blick auf einige weitere einzigartige Vorteile, die Unternehmen und Urheber durch die Implementierung von DRM in ihrem Unternehmen erhalten.

1. Sie setzt Urheberrechtsgesetze durch

DRM-Tools schränken ein, wo und wie ein Nutzer urheberrechtlich geschützte digitale Inhalte nutzen kann. Sie können die Leistung von Inhalten verändern oder verringern, wenn sie den Verdacht haben, dass diese ohne Genehmigung verwendet werden. Spotify fügt beispielsweise eine DRM-Schicht zu Songs hinzu, so dass die Nutzer die Songs nur in ihren Apps anhören können. Die DRM-Schicht verschlüsselt die Audiodaten und nur der Spotify-Player kann die unverschlüsselte Version abspielen.

Einige Tools können sogar die Käufer überwachen und melden, wann und wer auf die Inhalte zugegriffen hat und wie sie genutzt wurden. In Verbindung mit dem Digital Millennium Copyright Act (ACT) kann ein Urheberrechtsinhaber dann Dienste oder Websites, die seine Werke unerlaubt weitergeben, vom Netz nehmen.

2. Optimiert die Zusammenarbeit zwischen Teams und mit Dritten

Die gemeinsame Nutzung von Datenbeständen mit Dritten außerhalb Ihres Unternehmens birgt Sicherheitsrisiken. DRM hilft Ihnen, diese Risiken deutlich zu verringern, da es klar definiert, welche Assets zur Nutzung zur Verfügung stehen und wie sie verwendet werden können. Sie können sogar überwachen, wenn ein Benutzer versucht hat, den digitalen Bestand ohne Genehmigung mit anderen Personen zu teilen.

3. DRM ist entscheidend für die Datensicherheit

DRM hilft Unternehmen, den Zugang zu sensiblen Dokumenten und vertraulichen Informationen zu beschränken, indem es Verschlüsselung mit Lizenzierung kombiniert. Und selbst wenn es zu Datenlecks kommt, lassen sich diese dank der DRM-Technologie leicht aufspüren.

4. Hilft Unternehmen bei der Einhaltung von Vorschriften

Je nach Art des Unternehmens und seines Standorts gibt es Gesetze, Vorschriften und Richtlinien, die jedes Unternehmen einhalten muss. Die Nichteinhaltung dieser Vorschriften führt häufig zu gesetzlichen Strafen wie Bußgeldern. DRM stellt sicher, dass Unternehmen die gesetzlichen Bestimmungen einhalten und aufrechterhalten.

Gesetze wie die Datenschutz-Grundverordnung (DSGVO) verlangen von Unternehmen, dass sie die Sicherheit der personenbezogenen Daten ihrer Nutzer gewährleisten. Der Sarbanes-Oxley Act oder der Health Insurance Portability and Accountability Act (HIPAA) verlangen sogar, dass Sie nachweisen, dass Sie über die richtigen Verfahren zum Schutz dieser sensiblen Daten verfügen.

Ein DRM-Tool sorgt dafür, dass Dokumente mit diesen sensiblen Informationen auch dann sicher sind, wenn sie auf Computern gespeichert sind oder außerhalb Ihres Unternehmens verteilt werden.

5. Hilft Urhebern, ihre Inhalte effizienter zu vermarkten

Die DRM-Technologie ermöglicht es den Urhebern von Inhalten, ihre Inhalte oder digitalen Assets mit Hilfe von Lizenzverträgen und -vereinbarungen effizient zu vermarkten. Die Urheber können ihre Arbeit gegen eine finanzielle Vergütung lizenzieren. Wann immer also jemand die Inhalte des Urhebers nutzt, erhält er eine Vergütung.

Features, auf die Sie bei einer DRM-Software achten sollten

Bevor Sie in digitale Rechteverwaltung investieren, sollten Sie einige Faktoren berücksichtigen, um sicherzustellen, dass Sie die richtige Software für Ihr Unternehmen wählen.

1. Schutz und Verschlüsselung von Inhalten

Wenn Ihre Inhalte leicht kopiert, weitergegeben oder gedruckt werden können, besteht die Gefahr der Piraterie, des Plagiats, der massenhaften Weiterverbreitung und der Verletzung geistigen Eigentums. Das Hinzufügen eines Kennwortschutzes für Ihre Dateien ist keine Garantie für deren Sicherheit. Und auch wenn das Hinzufügen von Wasserzeichen dazu beitragen kann, Urheberrechtsverletzungen zu verringern, ist es keine absolute Lösung.

Die effektivste Lösung ist die Wahl eines DRM, das eine starke Verschlüsselung bietet, die Ihre Inhalte unlesbar macht, es sei denn, der Benutzer verfügt über einen Verschlüsselungscode oder befindet sich in einem authentifizierten System. So können Sie Ihre Dateien vor Hackern und unbefugter Weitergabe schützen.

2. Benutzerzugangskontrolle

Quelle: AssuranceLab

Eine umfassende Lösung zur Verwaltung digitaler Rechte sollte es Ihnen ermöglichen, verschiedene Arten von Benutzerkontrollen einzurichten. Einige dieser Kontrollen umfassen:

- Startdatum - dies ist das Datum, an dem ein Nutzer erstmals auf einen Inhalt zugreifen kann. Vor diesem Datum ist der Inhalt nicht verfügbar

- Verfallsdaten - der Inhalt läuft automatisch nach einer bestimmten Zeit ab

- Druckbeschränkungen - dies begrenzt die Anzahl der Ausdrucke, die ein Benutzer von Ihren Inhalten machen kann

- Öffnungsbeschränkungen - begrenzt, wie oft ein Benutzer Inhalte öffnen und ansehen kann

- Geräte-/Browserbegrenzungen - Begrenzt, auf wie vielen Geräten oder Browsern ein Nutzer Inhalte öffnen kann

Neben der Möglichkeit, verschiedene Zugriffskontrollrichtlinien sowohl für Ihr Team als auch für externe Stakeholder einzurichten, sollte Ihre DRM-Software auch die Möglichkeit bieten, den Zugriff eines Nutzers auf Ihre digitalen Assets jederzeit zu widerrufen.

3. Nutzer-/Inhaltsanalyse und -verfolgung

Nach der Einrichtung Ihres DRM-Systems, der Implementierung von Zugangskontrollen und dem Schutz Ihrer Inhalte müssen Sie auch überwachen, wie Ihre Inhalte genutzt werden. Wählen Sie eine Software, die detaillierte Analyseberichte bietet. So erhalten Sie Einblicke in die Art und Weise, wie Ihre Nutzer mit Ihren Inhalten umgehen, und können verdächtige Aktivitäten schnell erkennen.

Wenn beispielsweise ein Nutzer innerhalb kurzer Zeit mit verschiedenen Browsern, IP-Adressen oder sogar Ländern auf Ihre Inhalte zugreift, könnte dies ein Zeichen dafür sein, dass der Nutzer etwas Zwielichtiges mit Ihren Inhalten anstellt. Sie können dies leicht verhindern, indem Sie einige der oben erwähnten Beschränkungen anwenden.

4. Integration mit Drittsystemen

Ihre DRM-Software sollte sich problemlos in andere Websites oder Systeme von Drittanbietern integrieren lassen, z. B. in Digital-Asset-Management-Systeme (DAM), Content-Management-Systeme (CMS), eCommerce-Systeme, Business-Intelligence-Systeme, Customer-Relationship-Management-Systeme (CRM), Learning-Management-Systeme (LMS) usw. Integrationen gewährleisten die Kommunikation zwischen den von Ihnen verwendeten Business Tools. Dies führt zu einer höheren Datenkonsistenz und Produktivität.

5. Reibungslose Erfahrung für den Endbenutzer

Je einfacher die Nutzung des DRM ist, desto effektiver und produktiver werden Ihre Teams sein. Vermeiden Sie Tools, für die Sie eine Reihe von Plugins oder Apps herunterladen müssen, bevor sie verwendet werden können. Sie wollen keine Software, die die Benutzerfreundlichkeit für Ihre Teammitglieder, Abonnenten, Partner oder Kunden beeinträchtigt.

Bewährte Verfahren für die Verwaltung digitaler Rechte

Da die digitale Piraterie immer mehr um sich greift, ist DRM sehr wichtig, denn es sorgt für den Schutz und die Sicherheit Ihrer digitalen Daten. Und die meisten Unternehmen wissen das auch. Aus diesem Grund wurde der weltweite Markt für digitales Rechtemanagement im Jahr 2021 auf über 4,5 Milliarden US-Dollar geschätzt und wird bis 2027 voraussichtlich 12 Milliarden US-Dollar erreichen, bei einer CAGR von 17,64 %.(CAGR - Compound Annual Growth Rate)

Um sicherzustellen, dass Sie nicht zurückbleiben oder Ihre Investitionen vergeuden, sollten Sie einige bewährte DRM-Verfahren befolgen.

Implementieren Sie DRM nur für die richtige Art von Inhalten

Sie müssen nicht für alle von Ihnen veröffentlichten Inhalte oder digitalen Assets DRM verwenden. Ein Nachteil von DRM ist, dass es die Reichweite und den Grad der Beteiligung an Ihren Inhalten verringern kann. Wenn Sie z. B. ein Video mit standortbezogenen Einschränkungen versehen haben, können nur Personen an diesem Standort das Video abspielen. Wenn Sie eine große Anzahl von Menschen erreichen möchten, ist diese Art von Einschränkung nicht die beste Option.

Fragen Sie sich immer, zu welchem Zweck der Inhalt oder das digitale Asset erstellt wird. Wenn es darum geht, den Bekanntheitsgrad oder die Reichweite des Unternehmens zu erhöhen, sollten Sie weniger Einschränkungen verwenden. Beschränkungen eignen sich gut für monetarisierbare Inhalte oder digitale Inhalte, die nur Personen mit einer entsprechenden Erlaubnis ansehen dürfen.

Verwaltung von externen Verträgen

DRM kann zur Verwaltung von Verträgen mit externen Parteien verwendet werden, die mit Ihren visuellen Inhalten in Verbindung stehen. Von Fotografen bis hin zu Models können Informationen über die korrekte Verbreitung Ihrer Bilder leicht gefunden und auf dem neuesten Stand gehalten werden. Wenn Sie sich also nicht sicher sind, ob ein bestimmtes Bild in einem bestimmten Gebiet verwendet werden darf, können Sie sofort auf diese Informationen zugreifen, ohne andere Teams behelligen zu müssen.

Außerdem können Sie mit Hilfe der Rückwärtssuche überprüfen, ob eines Ihrer Bilder illegal verwendet wird oder gegen das Urheberrecht verstößt.

Integration mit anderen Digital Management Lösungen

Um den vollen Nutzen aus Ihrem DRM zu ziehen, ist es wichtig, es in andere Infrastrukturen zur Verwaltung von Daten wie Digital Asset Management (DAM), Data Loss Prevention (DLP) und Content-Management-Lösungen (CMS) zu integrieren.

Eine DLP-Lösung verhindert zum Beispiel potenzielle Datenlecks oder -verluste, indem sie die gemeinsame Nutzung von Daten unter bestimmten Bedingungen einschränkt. Während Ihr DLP-Tool also Datenschutzprotokolle für die sensiblen Datenbestände Ihres Unternehmens durchsetzt, ermöglicht Ihnen Ihr DRM die sichere Freigabe von Dateien und den Entzug des Zugriffs für Benutzer, wenn dies erforderlich ist.

Informieren Sie Ihre Mitarbeitenden über DRM

Ihr DRM wird nicht so effektiv sein, wenn Ihre Mitarbeitenden nicht richtig über seine Bedeutung aufgeklärt werden. Ein Mitarbeiter, der nicht weiß, wie wichtig die Verwaltung digitaler Rechte ist, könnte beispielsweise Passwörter für sensible Daten an unbefugte Benutzer weitergeben. Dies kann zu Lecks und Piraterie führen.

Es reicht nicht aus, die Nutzung und Freigabe digitaler Ressourcen durch Mitarbeitende einzuschränken. Sie müssen darüber aufgeklärt werden, warum es sich um Einschränkungen handelt und welche negativen Auswirkungen sie auf Ihr Unternehmen haben können, wenn sie nicht befolgt werden.

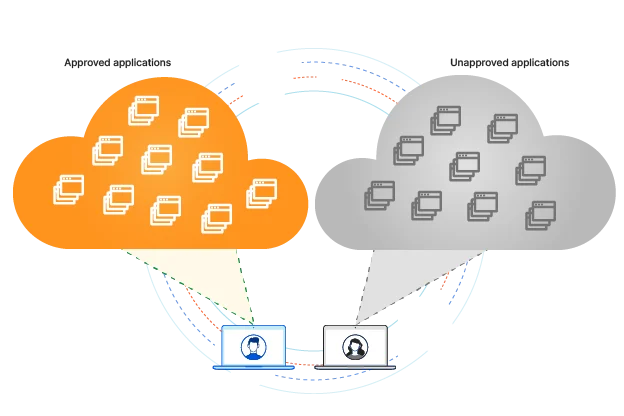

Bekämpfung von Schatten-IT

Unter Schatten-IT versteht man die Nutzung von IT-Systemen, -Anwendungen, -Software, -Geräten und -Diensten ohne das Wissen oder die Genehmigung der IT-Abteilung. Sie stellt ein großes Sicherheitsrisiko für Unternehmen dar, die mit sensiblen Informationen umgehen, und kann es extrem schwierig machen, nachzuvollziehen, wie Daten genutzt und weitergegeben werden.

Quelle: Cloudflare

Schatten-IT tritt auf, wenn Mitarbeitende beginnen, nicht autorisierte Geräte für die Arbeit zu verwenden, Dateien über ungesicherte Kanäle auszutauschen oder Apps zu installieren, die nicht mit den IT-Richtlinien des Unternehmens konform sind. All diese Praktiken machen Ihr Unternehmen anfällig für Lecks und Sicherheitslücken. Daher ist es die beste Praxis, die Schatten-IT in Ihrem Unternehmen zu minimieren. Dies wird dazu beitragen, die Arbeitsbelastung Ihres DRM zu verringern.

Wie können Sie Schatten-IT bekämpfen?

Stellen Sie zunächst sicher, dass alle Ihre Mitarbeitenden wissen, was Schatten-IT ist und welche Risiken damit verbunden sind.

DLP-Tools können Ihr IT-Team auch darauf aufmerksam machen, wenn jemand versucht, sensible Daten von einem gesicherten Unternehmenssystem auf ein nicht autorisiertes System zu übertragen. So können sie geeignete Maßnahmen ergreifen, bevor es zu einem Verstoß kommt.

Kombination von DRM und DAM

Mit einer Digital Asset Management (DAM)-Lösung können Unternehmen ihre digitalen Assets effizient speichern, verwalten und bereitstellen. Und da ein DRM dazu dient, die Rechte an diesen digitalen Assets zu schützen, ist es nur logisch, dass Sie Ihr DAM-System mit einer DRM-Lösung integrieren.

In den meisten Fällen müssen Sie nicht einmal in zwei Tools investieren. Ein gutes DAM-System wie Wedia verfügt über leistungsstarke DRM-Funktionen, mit denen Sie den Zugriff auf Ihre digitalen Assets kontrollieren können. Mit Benutzerberechtigungen können Sie alles kontrollieren, was ein Benutzer im DAM tut, sieht oder mit ihm interagiert

Sie können Assets auf sichere Weise mit Mitarbeitenden und externen Kooperationspartnern teilen und dabei die Nutzungsrechte einhalten. An jedes Asset werden urheberrechtlich geschützte Informationen sowie Wasserzeichen für Bilder und Videos angehängt, um sicherzustellen, dass Ihre Inhalte nicht ohne Genehmigung verwendet werden.

In der DAM-Bibliothek können Sie auch Informationen über digitale Rechte zu Ihren Assets hinzufügen. Sie bieten den Nutzern Informationen über die Verwendung der einzelnen Assets. Diese Informationen umfassen Dinge wie Modellrechte, Standortrechte, Ablaufdaten und Beschränkungen, falls es welche gibt. Diese Informationen dienen als Regeln, damit Ihr Team und externe Parteien die Vorschriften einhalten können.

Wenn Sie digitale Inhalte in Wedia hochladen, können Sie sogar Verfallsdaten hinzufügen. Das DAM sendet Benachrichtigungen an die Nutzer, um sie darauf hinzuweisen, dass sie Bilder nach einem bestimmten Datum nicht mehr verwenden dürfen

Mit Wedia können Sie auch eine große Menge an Assets und deren Variationen mithilfe fortschrittlicher Indizierungsfunktionen organisieren. Durch die Anwendung von Metadaten können Sie Inhalte segmentieren, während KI-Autotags und die Extraktion von Metadaten wie Text-, Emotions- oder Gesichtserkennung das schnelle Auffinden der gewünschten Inhalte erleichtern.

Darüber hinaus können Sie ein spezielles DRM in Wedia DAM integrieren, um erweiterte Funktionen zu nutzen. Um mehr über die DAM-Lösung von Wedia zu erfahren, buchen Sie eine kostenlose Demo.

Wichtige Erkenntnisse

- Digital Rights Management schützt wertvolle Ressourcen durch Verschlüsselung und Zugriffsbeschränkungen.

- DRM ist für die Einhaltung der Vorschriften der DSGVO, des HIPAA und des Sarbanes-Oxley-Gesetzes unerlässlich.

- Große Unternehmen setzen DRM ein, um unbefugte Weitergabe zu verhindern und den Ruf ihrer Marke zu schützen.

- Durch die Integration von DRM in eine DAM-Lösung werden die Nachverfolgung von Rechten und Benachrichtigungen über die Nutzung automatisiert.

- Eine wirksame DRM-Implementierung erfordert die Schulung der Mitarbeiter, um die Risiken von Schatten-IT zu minimieren.

Häufig gestellte Fragen

F: Inwiefern unterscheidet sich die digitale Rechteverwaltung vom Urheberrecht?

A: Das Urheberrecht bildet den rechtlichen Rahmen für die Eigentumsrechte, während DRM die technischen Mittel zur Durchsetzung dieser Rechte bereitstellt. DRM verhindert Piraterie durch Verschlüsselung und Zugriffskontrollen, bevor sie überhaupt stattfindet.

F: Ist DRM für alle digitalen Inhalte notwendig?

A: Nein, DRM sollte selektiv eingesetzt werden. Weltweit tätige Marken nutzen DRM häufig für proprietäre Software, vertrauliche Dokumente und monetarisierbare Medien, während sie Inhalte, die der Steigerung der Bekanntheit dienen, leichter zugänglich machen.

F: Kann DRM nachverfolgen, wer meine Bilder illegal nutzt?

A: Ja, moderne Lösungen nutzen die umgekehrte Bildersuche und Wasserzeichen, um festzustellen, wo Inhalte online veröffentlicht werden. Dies hilft Marken dabei, gegen unbefugte Nutzung und Verletzungen des geistigen Eigentums vorzugehen.

F: Inwiefern trägt DRM zur Einhaltung der DSGVO bei?

A: DRM stellt sicher, dass sensible Dokumente, die personenbezogene Daten enthalten, verschlüsselt sind und nur autorisierten Benutzern zugänglich sind. Damit wird die Anforderung der DSGVO erfüllt, Daten sowohl bei der Speicherung als auch bei der Weitergabe zu schützen.

F: Wird DRM das Nutzererlebnis meiner Kunden beeinträchtigen?

A: Eine gut implementierte DRM-Lösung sollte nahtlos funktionieren. Durch den Einsatz eines modernen DAM-Systems mit integrierter Rechteverwaltung können Sie sicherstellen, dass autorisierte Benutzer schnellen Zugriff haben, ohne dass komplexe Plugins von Drittanbietern erforderlich sind.

F: Kann ich den Zugriff auf eine Ressource widerrufen, nachdem sie freigegeben wurde?

A: Ja, mit professionellen DRM-Tools können Administratoren Zugriffstoken jederzeit widerrufen oder Links ungültig machen. Dies ist für das Krisenmanagement oder für den Fall, dass eine Lizenzvereinbarung unerwartet ausläuft, von entscheidender Bedeutung.

F: Welche Risiken birgt Schatten-IT im Bereich der Rechteverwaltung?

A: Schatten-IT führt dazu, dass Ressourcen über ungesicherte Kanäle ausgetauscht werden, über die keine digitale Rechteverwaltung (DRM) durchgesetzt werden kann. Dies erhöht das Risiko von Datenlecks und der unbefugten Weitergabe vertraulicher Unternehmensdaten.

F: Wie verbessert KI die Verwaltung digitaler Rechte?

A: KI kann automatisch Metadaten zu Modellrechten und Nutzungsbedingungen extrahieren. Dadurch wird sichergestellt, dass Assets korrekt kategorisiert und indexiert werden, was die Einhaltung von Vorschriften auf globaler Ebene erleichtert.

Fazit

Digital Rights Management ist eine wichtige Säule für jede globale Marke, die ihr geistiges Eigentum schützen und die Einhaltung gesetzlicher Vorschriften gewährleisten möchte. Durch die direkte Integration von DRM-Funktionen in Ihr DAM schaffen Sie eine sichere, automatisierte Umgebung, die Ihre Einnahmen und Ihren Ruf schützt.

Aufruf zum Handeln

Erfahren Sie, wie Wedia globale Marken dabei unterstützt, Herausforderungen im Bereich des Digital Rights Management zu meistern und ihre wertvollen Medien zu schützen. Vereinbaren Sie noch heute eine individuelle Demo für eine strategische Beratung.